Amazon Web Services(AWS) 사용자로서 보안 그룹의 작동 방식과 모범 사례 그들을 설정하기 위해.

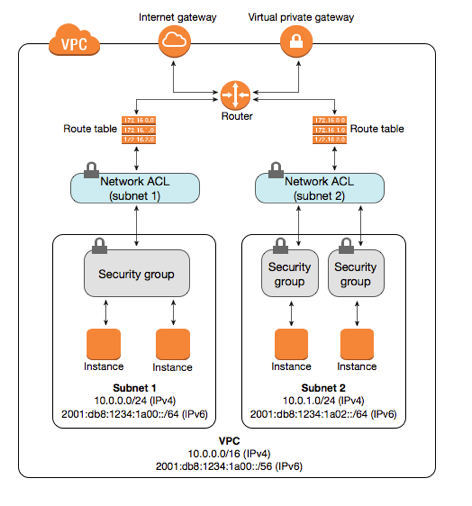

보안 그룹은 AWS 인스턴스에 대한 방화벽 역할을 하여 인스턴스에 대한 인바운드 및 아웃바운드 트래픽을 제어합니다.

이 블로그 게시물에서는 데이터를 안전하게 유지하기 위해 따라야 하는 XNUMX가지 중요한 보안 그룹 모범 사례에 대해 설명합니다.

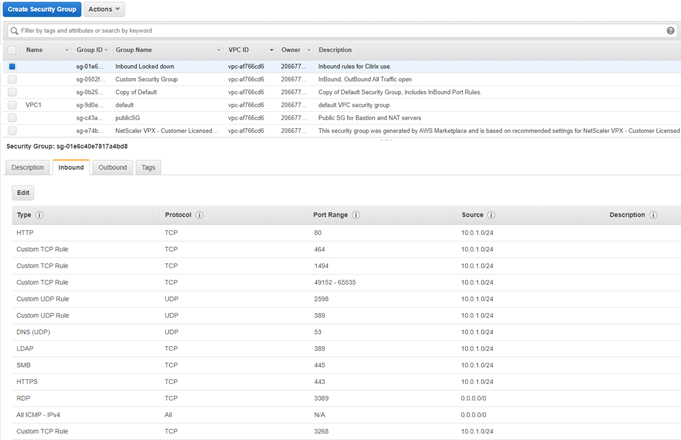

보안 그룹을 생성할 때 이름과 설명을 지정해야 합니다. 이름은 원하는 대로 지정할 수 있지만 설명은 나중에 보안 그룹의 목적을 기억하는 데 도움이 되므로 중요합니다. 보안 그룹 규칙을 구성할 때 프로토콜(TCP, UDP 또는 ICMP), 포트 범위, 소스(모든 위치 또는 특정)를 지정해야 합니다. IP 주소), 트래픽 허용 또는 거부 여부. 알고 있고 기대하는 신뢰할 수 있는 소스의 트래픽만 허용하는 것이 중요합니다.

보안 그룹을 구성할 때 가장 흔히 저지르는 네 가지 실수는 무엇입니까?

보안 그룹을 구성할 때 저지르는 가장 일반적인 실수 중 하나는 명시적인 모두 거부 규칙을 추가하는 것을 잊는 것입니다.

기본적으로 AWS는 거부하는 명시적인 규칙이 없는 한 모든 트래픽을 허용합니다. 주의하지 않으면 실수로 데이터가 유출될 수 있습니다. 명시적으로 허용한 트래픽만 인스턴스에 도달할 수 있도록 보안 그룹 구성 끝에 모두 거부 규칙을 추가해야 합니다.

또 다른 일반적인 실수는 지나치게 허용적인 규칙을 사용하는 것입니다.

예를 들어 포트 80(웹 트래픽의 기본 포트)에서 모든 트래픽을 허용하면 인스턴스가 공격에 노출될 수 있으므로 권장되지 않습니다. 가능하면 보안 그룹 규칙을 구성할 때 최대한 구체적으로 지정하십시오. 절대적으로 필요한 트래픽만 허용하고 그 이상은 허용하지 않습니다.

보안 그룹을 최신 상태로 유지하는 것이 중요합니다.

애플리케이션 또는 인프라를 변경하는 경우 이에 따라 보안 그룹 규칙을 업데이트해야 합니다. 예를 들어 인스턴스에 새 서비스를 추가하는 경우 해당 서비스에 대한 트래픽을 허용하도록 보안 그룹 규칙을 업데이트해야 합니다. 그렇게 하지 않으면 인스턴스가 공격에 취약해질 수 있습니다.

마지막으로, 개별 보안 그룹을 너무 많이 사용하지 마십시오.

개별 보안 그룹의 수를 최소로 유지하려고 합니다. 계정 침해는 다양한 원인으로 발생할 수 있으며 그 중 하나는 잘못된 보안 그룹 설정입니다. 기업은 개별 보안 그룹의 수를 줄임으로써 잘못된 계정 구성의 위험을 제한할 수 있습니다.

이 네 가지 중요한 모범 사례를 따르면 AWS 데이터를 안전하게 보호할 수 있습니다. 보안 그룹은 AWS 보안, 따라서 작동 방식을 이해하고 올바르게 구성하는 데 시간을 할애해야 합니다.

읽어 주셔서 감사합니다!

AWS 보안 그룹에 대한 질문이나 의견이 있습니까?

아래 의견에 알려주시거나 contact@hailbytes.com을 통해 핑하세요!

그리고 Amazon Web Services에 관한 모든 유용한 팁과 요령을 보려면 Twitter와 Facebook에서 저희를 팔로우하십시오.

다음 시간까지!